入侵检测实验报告.docx

入侵检测实验报告.docx

- 文档编号:9471726

- 上传时间:2023-05-19

- 格式:DOCX

- 页数:9

- 大小:1.72MB

入侵检测实验报告.docx

《入侵检测实验报告.docx》由会员分享,可在线阅读,更多相关《入侵检测实验报告.docx(9页珍藏版)》请在冰点文库上搜索。

入侵检测实验报告

入侵检测实验报告

一实验环境搭建

1安装winpcap

按向导提示完成即可(有时会提示重启计算机。

)使网卡处于混杂模式,能够抓取数据包。

2安装snort

采用默认安装完成即可

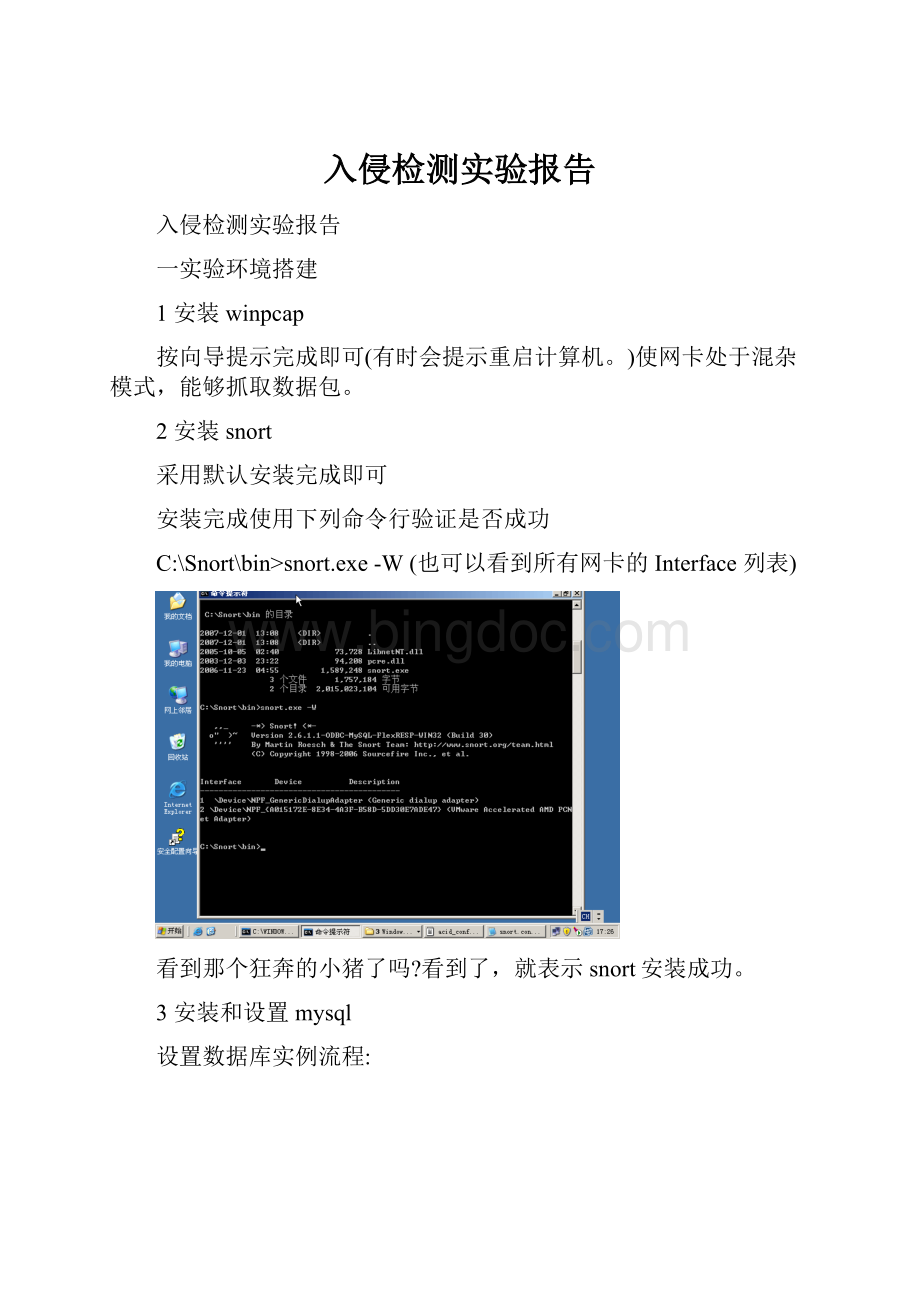

安装完成使用下列命令行验证是否成功

C:

\Snort\bin>snort.exe-W(也可以看到所有网卡的Interface列表)

看到那个狂奔的小猪了吗?

看到了,就表示snort安装成功。

3安装和设置mysql

设置数据库实例流程:

温馨推荐

您可前往XX文库小程序

享受更优阅读体验

不去了

立即体验

建立snort运行必须的snort库和snort_archive库

C:

\ProgramFiles\MySQL\MySQLServer5.0\bin>mysql-uroot-pEnterpassword:

(你安装时设定的密码,这里使用mysql这个密码)mysql>createdatabasesnort;

mysql>createdatabasesnort_archive;

使用C:

\Snort\schemas目录下的create_mysql脚本建立Snort运行必须的数据表

c:

\mysql\bin\mysql-Dsnort-uroot-p<

c:

\snort\schemas\create_mysql

c:

\mysql\bin\mysql-Dsnort_archive-uroot-p

\snort\schemas\create_mysql 附: 使用mysql-Dsnort-uroot–p命令进入snort数据库后,使用showtables命令可以查看已创建的表。 建立acid和snort用户,在root用户下建立 mysql>grantusageon*.*to"acid"@"localhost"identifiedby"acidtest"; mysql>grantusageon*.*to"snort"@"localhost"identifiedby"snorttest"; 为acid用户和snort用户分配相关权限 mysql>grantselect,insert,update,delete,create,alteronsnort.*to"snort"@"localhost"; mysql>grantselect,insert,update,delete,create,alteronsnort.*to"acid"@"localhost"; mysql>grantselect,insert,update,delete,create,alteron snort_archive.*to"acid"@"localhost"; mysql>grantselect,insert,update,delete,create,alteron snort_archive.*to"snort"@"localhost"; 4测试snort 启动snort c: \snort\bin>snort-c"c: \snort\etc\snort.conf"-l "c: \snort\logs"-i2-d 5安装虚拟机 安装成功如下 设置虚拟机内IP为192.168.10.3 主机IP为192.168.10.2 Ping通表示虚拟机和主机能够正常通信。 二配置病毒 以任我行病毒为例打开netsys 输入虚拟机IP配置服务端,生成服务端后放置到虚拟机中,运行服务端。 通过即可客户端控制虚拟机。 三通过wireshark抓包分析特征 通过分析每一条宿主机与虚拟机的包特征编制规则。 四将特征写入规则文件 五运行snort将信息写入数据库 可以看到已经将病毒的信息写到了数据库中了。 六总结 通过入侵检测实验,让自己的动手能力有了提高。 也对入侵检测有了新的认识,对于,数据库的使用,主机与虚拟机的直接的通信,病毒抓包,病毒特征分析,snort的特点和应用,有了基本的掌握,对简单入侵检测的流程有了基本的了解,对一些常用的入侵检测软件能够比较熟练的运用,也发现了自己基础知识的薄弱,和动手能力的欠缺,对自己的能力有了更清晰的认识。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 入侵 检测 实验 报告

冰点文库所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰点文库所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《城市经济学》考试考点及复习题总结.docx

《城市经济学》考试考点及复习题总结.docx