radius认证.docx

radius认证.docx

- 文档编号:17544329

- 上传时间:2023-07-26

- 格式:DOCX

- 页数:15

- 大小:295.68KB

radius认证.docx

《radius认证.docx》由会员分享,可在线阅读,更多相关《radius认证.docx(15页珍藏版)》请在冰点文库上搜索。

radius认证

今天来谈谈802.1X协议,以及如何来使用该协议实现用户接入控制

802.1x协议是一种基于端口的网络接入控制(PortBasedNetworkAccessControl)协议。

“基于端口的网络接入控制”是指在局域网接入控制设备的端口这一级对所接入的设备进行认证和控制。

连接在端口上的用户设备如果能通过认证,就可以访问局域网中的资源;如果不能通过认证,则无法访问局域网中的资源——相当于连接被物理断开。

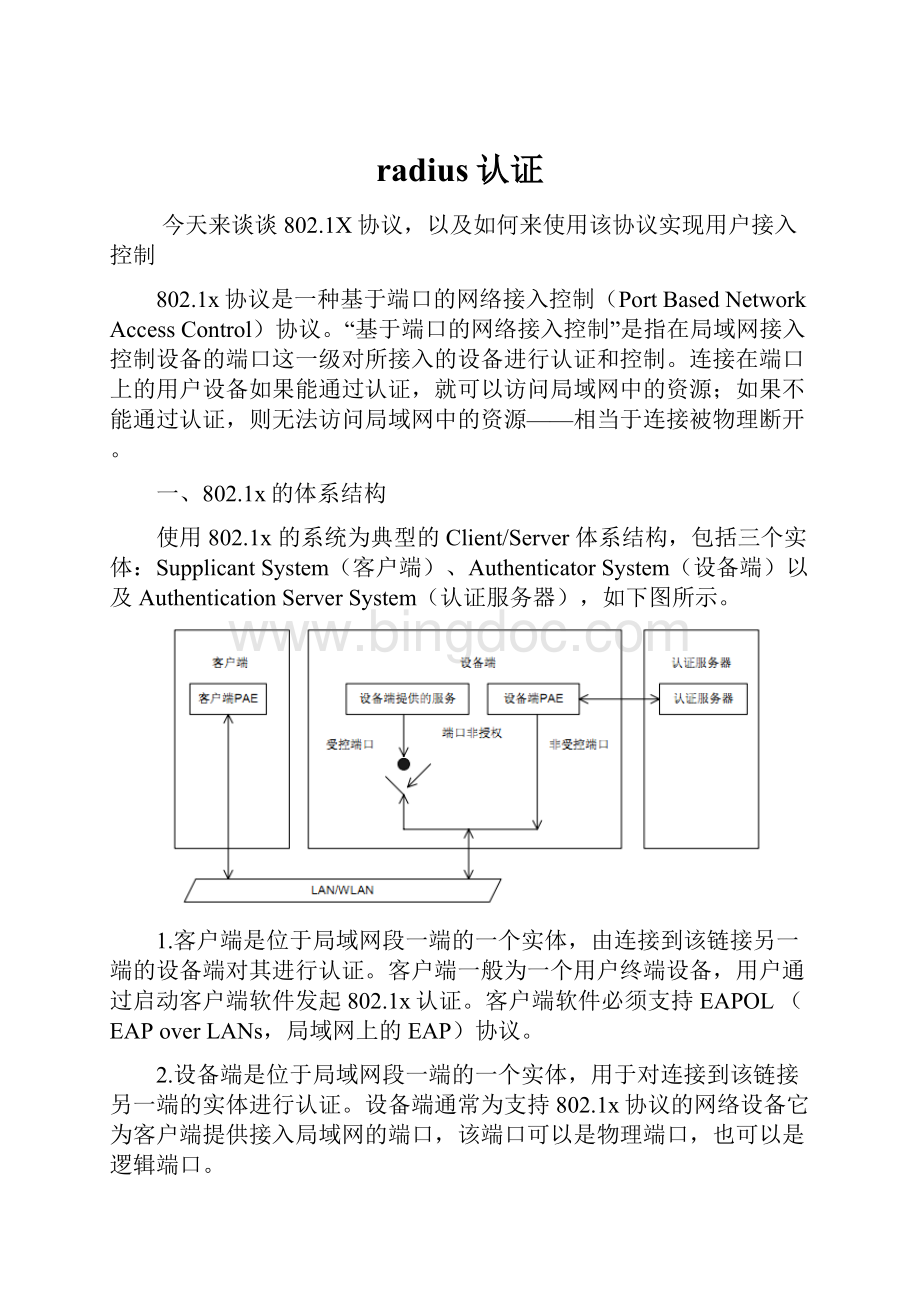

一、802.1x的体系结构

使用802.1x的系统为典型的Client/Server体系结构,包括三个实体:

SupplicantSystem(客户端)、AuthenticatorSystem(设备端)以及AuthenticationServerSystem(认证服务器),如下图所示。

1.客户端是位于局域网段一端的一个实体,由连接到该链接另一端的设备端对其进行认证。

客户端一般为一个用户终端设备,用户通过启动客户端软件发起802.1x认证。

客户端软件必须支持EAPOL(EAPoverLANs,局域网上的EAP)协议。

2.设备端是位于局域网段一端的一个实体,用于对连接到该链接另一端的实体进行认证。

设备端通常为支持802.1x协议的网络设备它为客户端提供接入局域网的端口,该端口可以是物理端口,也可以是逻辑端口。

3.认证服务器是为设备端提供认证服务的实体。

认证服务器用于实现用户的认证、授权和计费,通常为RADIUS服务器。

该服务器可以存储用户的相关信息,例如用户的账号、密码以及用户所属的VLAN、优先级、用户的访问控制列表等。

二、802.1x的工作机制

IEEE802.1x认证系统利用EAP(ExtensibleAuthenticationProtocol,可扩展认证协议)协议,作为在客户端和认证服务器之间交换认证信息的手段。

1.在客户端PAE与设备端PAE之间,EAP协议报文使用EAPOL封装格式,直接承载于LAN环境中。

2.在设备端PAE与RADIUS服务器之间,EAP协议报文可以使用EAPOR封装格式(EAPoverRADIUS),承载于RADIUS协议中;也可以由设备端PAE进行终结,而在设备端PAE与RADIUS服务器之间传送PAP协议报文或CHAP协议报文。

3.当用户通过认证后,认证服务器会把用户的相关信息传递给设备端,设备端PAE根据RADIUS服务器的指示(Accept或Reject)决定受控端口的授权/非授权状态。

在配置过程中涉及到的命令

理论部分就普及到这里,下面讲实现,下面是我的实现拓扑图,主要实现了本地用户登陆认证,远程登陆设备也使用radius认证

NAS我使用的是华为二层交换机,GATEWAY使用的是h3c的防火墙,核心代码:

NAS

domaindefaultenablezzu//将我自己创建的域设置为默认域

dot1x//开启802.1x

dot1xauthentication-methodpap//设置认证模式

建立模式

radiusschemeradius

server-typestandard

primaryauthentication192.168.30.2//指向radius服务器

keyauthentication123456

user-name-formatwithout-domain

自定义域

domainzzu

schemeradius-schemeradius把radius模式设为zzu域使用的模式

access-limitenable10//这个必须配,否则默认不允许登陆

accountingoptional

配置管理地址

interfaceVlan-interface1

ipaddress192.168.1.1255.255.255.0

iproute-static0.0.0.00.0.0.0192.168.1.254preference60配置默认网关

管理登陆设备也使用radius

user-interfacevty04

authentication-modescheme

接口相关配置

vlan1

#

vlan10

descriptionstudent

#

vlan20

descriptionteacher

#

vlan30

descriptionserver

#

interfaceVlan-interface1

ipaddress192.168.1.1255.255.255.0

#

interfaceAux1/0/0

#

interfaceEthernet1/0/1

portaccessvlan10

dot1x

#

interfaceEthernet1/0/2

portaccessvlan10

dot1x

#

interfaceEthernet1/0/3

portaccessvlan10

dot1x

#

interfaceEthernet1/0/4

portaccessvlan10

dot1x

#

interfaceEthernet1/0/5

portaccessvlan10

dot1x

#

interfaceEthernet1/0/6

portaccessvlan10

dot1x

#

interfaceEthernet1/0/7

portaccessvlan10

dot1x

#

interfaceEthernet1/0/8

portaccessvlan10

dot1x

#

interfaceEthernet1/0/9

portaccessvlan10

dot1x

#

interfaceEthernet1/0/10

portaccessvlan10

dot1x

#

interfaceEthernet1/0/11

portaccessvlan20

dot1x

#

interfaceEthernet1/0/12

portaccessvlan20

dot1x

#

interfaceEthernet1/0/13

portaccessvlan20

dot1x

#

interfaceEthernet1/0/14

portaccessvlan20

dot1x

#

interfaceEthernet1/0/15

portaccessvlan20

dot1x

#

interfaceEthernet1/0/16

portaccessvlan20

dot1x

#

interfaceEthernet1/0/17

portaccessvlan20

dot1x

#

interfaceEthernet1/0/18

portaccessvlan20

dot1x

#

interfaceEthernet1/0/19

portaccessvlan20

dot1x

#

interfaceEthernet1/0/20

portaccessvlan20

dot1x

#

interfaceEthernet1/0/21

portaccessvlan30

#

interfaceEthernet1/0/22

#

interfaceEthernet1/0/23

#

interfaceEthernet1/0/24

portlink-typetrunk

porttrunkpermitvlanall

GATEWAY核心代码

配置自定义radius模式

radiusschemezzu

server-typestandard

primaryauthentication192.168.30.2//指明radius服务器

keyauthentication123456

user-name-formatwithout-domain

配置自定义域

domainzzu

schemeradius-schemezzu

access-limitenable10

accountingoptional

部分接口配置

undoinsulate//取消端口隔离,不然子接口之间无法通信

interfaceEthernet0/0

ipaddress192.168.1.254255.255.255.0

dhcpselectrelay

#

interfaceEthernet0/0.10//配置子接口,使用单臂路由实现

ipaddress192.168.10.254255.255.255.0

iprelayaddress192.168.30.1

dhcpselectrelay//允许dhcp中继

vlan-typedot1qvid10

#

interfaceEthernet0/0.20

ipaddress192.168.20.254255.255.255.0

iprelayaddress192.168.30.1

dhcpselectrelay

vlan-typedot1qvid20

#

interfaceEthernet0/0.30

ipaddress192.168.30.254255.255.255.0

dhcpselectrelay

vlan-typedot1qvid30

加入信任区域//不加的话无法通信

firewallzonetrust

addinterfaceEthernet0/0

addinterfaceEthernet0/0.10

addinterfaceEthernet0/0.20

addinterfaceEthernet0/0.30

dhcp服务器的配置

radius配置

下面就是测试工作

wlan10的主机登陆

获取的ip地址

VLAN20的主机登陆

登陆NAS

登陆GATEWAY

Radius服务器日志记录

到此实验结束,希望你能成功啊

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- radius 认证

冰点文库所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰点文库所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《高压旁路系统检修作业指导书》0930.docx

《高压旁路系统检修作业指导书》0930.docx