企业网络搭建及应用模拟竞赛试题Word文档下载推荐.docx

企业网络搭建及应用模拟竞赛试题Word文档下载推荐.docx

- 文档编号:948464

- 上传时间:2023-04-29

- 格式:DOCX

- 页数:15

- 大小:90.43KB

企业网络搭建及应用模拟竞赛试题Word文档下载推荐.docx

《企业网络搭建及应用模拟竞赛试题Word文档下载推荐.docx》由会员分享,可在线阅读,更多相关《企业网络搭建及应用模拟竞赛试题Word文档下载推荐.docx(15页珍藏版)》请在冰点文库上搜索。

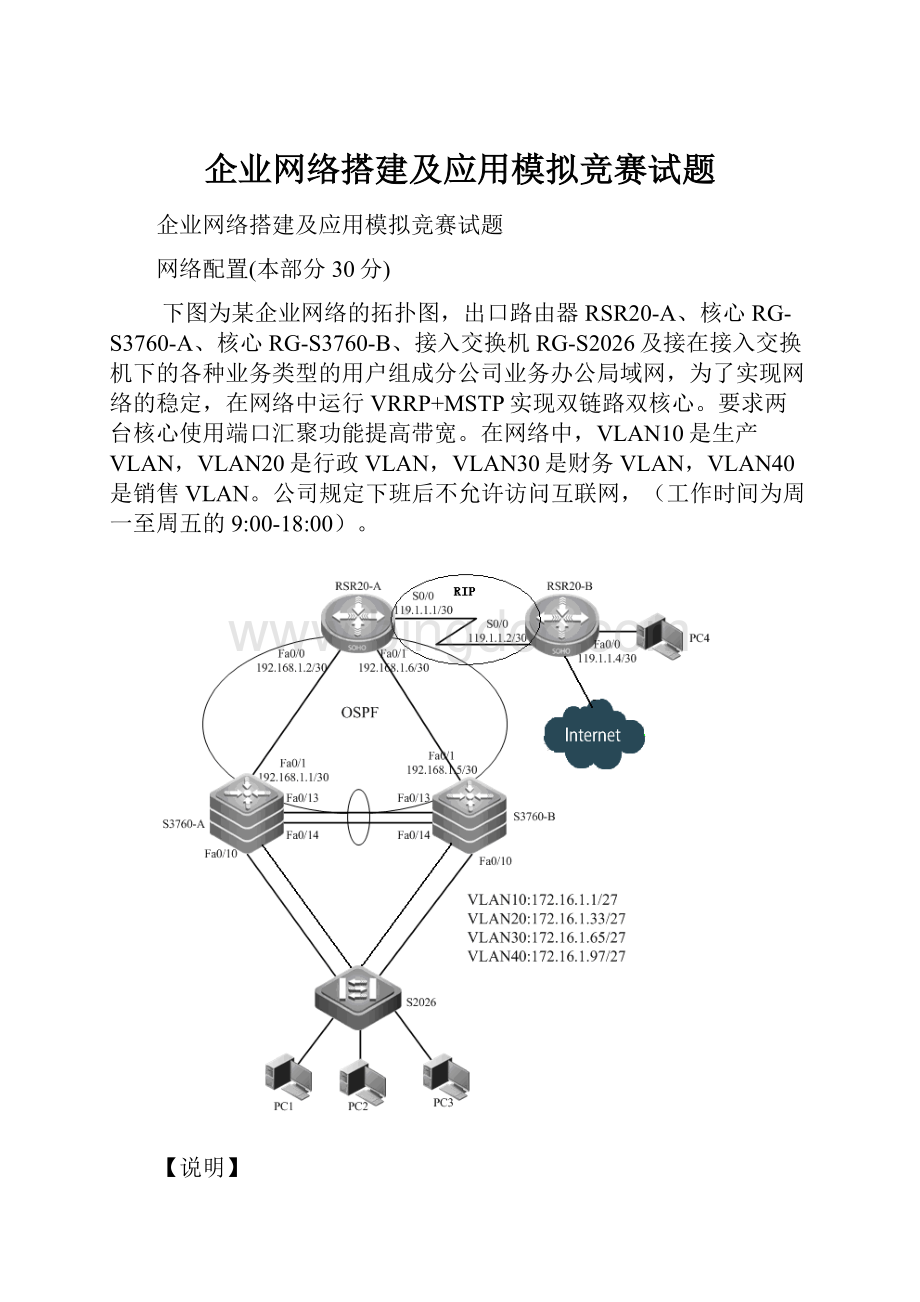

Vlan20:

ipaddress172.16.1.33255.255.255.224

Vlan30:

ipaddress172.16.1.65255.255.255.224

Vlan40:

ipaddress172.16.1.97255.255.255.224

F0/1:

noswitchportipaddress192.168.1.1255.255.255.252

S3760B:

ipaddress172.16.1.2255.255.255.224

ipaddress172.16.1.34255.255.255.224

ipaddress172.16.1.66255.255.255.224

ipaddress172.16.1.98255.255.255.224

noswitchportipaddress192.168.1.5255.255.255.252

R1:

F0/0ipaddress192.168.1.2255.255.255.252F0/1ipaddress192.168.1.6255.255.255.252

S0/1ipaddress119.1.1.1255.255.255.252

R2:

S0/1ipaddress119.1.1.2255.255.255.252F0/0ipaddress119.1.1.5255.255.255.252

F0/1ipaddress119.1.1.9255.255.255.252

3.创建VLAN10、VLAN20、VLAN30、VLAN40,并规划交换机S2026接口VLAN,1~4在VLAN10、5~9在VLAN20、10~14在VLAN30、15~20在VLAN40;

#interrangefa0/1-4

#witchportaccessvlan10

#interrangefa0/5-9

#switchportaccessvlan20

#interrangefa0/10-14

#witchportaccessvlan30

#interrangefa0/15-20

#switchportaccessvlan40

4.在全部交换机上配置MSTP协议,并且创建二个MSTP实例:

Instance0、Instance1;

其中,Instance0包括:

VLAN10、VLAN20;

而Instance1包括:

VLAN30、VLAN40;

S2026:

Spanning-tree

Spanning-treemodemstp

Spanning-treemstconfig

Instance0vlan10,20

Instance1vlan30,40

S3760B

5.设置MSTP的优先级,实现在Instance0中S3760-A为根交换机,在Instance1中S3760-B为根交换机;

Spanning-treemst0pritory4096

Spanning-treemst1priorty8192

Spanning-treemst0pritory8192

Spanning-treemst1priorty4096

6.在二层交换机S2026上配置聚合端口port-group2到端口Fa0/4的端口镜像,该镜像能把源聚合端口的接收和发送都镜像;

monitorsession1sourceinterfaceaggretegateport2both

monitorsession1destinationinterfaceFastEthernet0/4

7.配置S2026的F0/21-22与S3760A的F0/10-11之间的链路聚合,S2026的F0/23-24与S3760B的F0/10-11之间的链路聚合;

#interfaceaggretegateport1

#Switchportmodetrunk

#interfaceaggretegateport2

Interrangefa0/21-22

Port-group1

Interrangefa0/23-24

Port-group2

S3760A

Interfaceaggretegateport1

Switchportmodetrunk

Interfacerangefa0/10-11

Interfaceaggretegateport2

8.在二层交换机S2026上配置每个vlan的ARP网关防欺骗;

intvlan10

anti-ARP-Spoofingip172.16.1.1

intervlan20

anti-ARP-Spoofingip172.16.1.33

intervlan30

anti-ARP-Spoofingip172.16.1.65

intervlan40

anti-ARP-Spoofingip172.16.1.97

exit

9.在二层交换机F0/1-20上配置广播的抑制功能;

intrangfa0/1-20

switchportbroadcast

10.对二层交换机上的生成树进行优化配置,配置到相应端口;

Spnning-treeportfastbpdufilterdefult

Interrangefa0/1-20

Spanning-treeportfast

11.在三层交换机S3760-A上的端口Fa0/4配置端口安全,最多允许通过50个MAC地址,超过50时,来自新主机的数据帧将丢失;

Interfa0/4

switchportport-security

switchportport-securitymaxmunin50

switchportport-securityviolationshutdown

12.对三层交换机使用防扫描功能。

设置监控主机的最大数为500,隔离时间为1200,对不存在的IP报文阀值设为15,对一批网段进行扫描攻击的最大阀值设为10;

system-guarddetect-maxnum500//设置监控主机的最大数

interfacerangfastEthernet0/1-24

system-guardenable

system-guardisolate-time1200

system-guardsame-ip-attack-packets15

system-guardscan-ip-attack-packets10

13.在二层交换机S2026上的端口Fa0/15——端口Fa0/20配置端口安全,端口安全地址个数为1,安全违例将关闭端口;

Interrangefa0/15-20

Swithportport-security

Switchportport-securitymaxminu1

Switchportport-securityviolationshutdown

14.在三层交换机S3760-A上的端口Fa0/7上配置端口安全,安全MAC地址为:

00-12-F0-00-00-01,安全IP地址为192.168.X.60/27,并进行IP和MAC地址的绑定配置;

Interfa0/7

Switchportport-security

Switchportport-securitymac-address00-12-F0-00-00-01ip-address192.168.X.60/27

15.在三层交换机S3760-B设置地址绑定功能,MAC地址为:

00-12-F0-00-00-02,IP地址为:

192.168.1.35/27;

并在端口G0/25设置多播风暴控制,允许通过的多播报文最多占带宽的20%;

Ip-bind…..

Intergig0/25

Strom-controlmulticastlevel20

16.配置VRRP组1、VRRP组2、VRRP组3、VRRP组4,实现VLAN10、VLAN20通过S3760-A转发数据,VLAN30、VLAN40通过S3760-B转发数据;

Intervlan10

Vrrp1ip172.16.1.1

Vrrp1pritorty110

Intervlan20

Vrrp2ip172.16.1.33

Vrrp2pritoty110

Intervlan30

Vrrp3ip172.16.1.65

Vrrpprioty90

Intervlan40

Vrrp4ip172.16.1.97

Vrrp4pritoty90

S4760B

Vrrp1pritorty90

Vrrp2pritoty90

Vrrpprioty110

Vrrp4pritoty110

17.三层交换机S3760A和S3760B通过F0/13和F0/14实现链路聚合;

Interaggretegeport3

Interrangefa0/13-14

Port-group3in

18.R1的S0/1与R2的S0/1启用帧中继封装,R1设为模拟交换;

R1注:

R1为DCE端口)

#frame-relayswitching

#interser0

#encframe-relay

#frame-relayintf-typedce

#frame-relayinterface-dlci16

#frame-relayinverse-arp

#clockrate64000

19.在S3760-A、S3760-B与路由器RSR20A上使用动态路由协议OSPF实现内网互通;

Routerospf

Network172.16.1.0255.255.255.224area0

Network172.16.1.32255.255.255.224area0

Network172.16.1.64255.255.255.224area0

Network172.16.1.96255.255.255.224area0

Network192.168.1.0255.255.255.252area0

Network192.168.1.4255.255.255.252area0

R1

20.RSR20A与RSR20B上启用RIP2协议,做RIP与OSPF的重分布,使得全网互通;

Routerrip

Version2

Network119.1.1.0

R2

21.在RSR20A上配置NAT使内网中的vlan10、vlan20能访问外网的PC4主机,使其每个源IP的TCP的老化时间为80,控制每个源IP的速度为2M,不允许其它网段访问;

Interrangefa0/0-1

Ipnatinside

Inters0/1

Ipnatoutside

Access-list1permit172.16.1.00.0.0.32

Access-list1permit172.16.1.320.0.0.32

ipnatpoolnet119.1.1.1119.1.1.1netmask255.255.255.252

ipnatinsidesourcelist1poolnetoverload

ipnattranslationtcp-timeout80

ipnattranslationrate-limitdefaultinbound2000outbound2000

22.只允许vlan30,vlan40访问PC4上的FTP服务,其它则访问INTERNET;

Router2

access-list100permittcp172.16.1.640.0.0.32119.1.1.40.0.0.32eqftp

access-list100permittcp172.16.1.960.0.0.32119.1.1.40.0.0.32eqftp

access-list101denytcp172.16.1.640.0.0.32119.1.1.40.0.0.32eqftp

access-list101denytcp172.16.1.960.0.0.32119.1.1.40.0.0.32eqftp

access-list101permitipanyany

route-mapaccesspermit10

matchipaddress100

setipdefaultnext-hop119.1.1.5

route-mapaccesspermit20

#matchipaddress101

setipdefaultnext-hop119.1.1.9

interfaceS0/1

ippolicyroute-mapaccess

23.配置ACL实现vlan10,vlan20只有上班时间(周一至周五的9:

00)才可以允许访问PC4;

vlan30vlan40在上班时间不允许访问INTERNET和PC4。

Time-rangeweek

Perciyweekdays9:

00to18:

00

Ipaccess-listexstandweekday

Permittcp172.16.1.00.0.0.32119.1.1.40.0.0.32time-rangeweek

Permittcp172.16.1.320.0.0.32119.1.1.40.0.0.32time-rangeweek

permittcp172.16.1.640.0.0.32119.1.1.80.0.0.32time-rangeweek

permittcp172.16.1.960.0.0.32119.1.1.80.0.0.32time-rangeweek

Ipaccess-listextandface

Denytcp172.16.1.640.0.0.32119.1.1.80.0.0.32time-rangeweek

Denytcp172.16.1.960.0.0.32119.1.1.80.0.0.32time-rangeweek

Permitipanyany

Interfa0/0

Ipaccess-groupweekdayout

Interfa0/1

ipaccess-groupfaceout

Windows及Linux配置(本部分70分)

一、PC1:

按要求在虚拟机中安装FEDORA8.0并通过设置实现以下功能

1.按照根分区4000MB、交换分区500MB、/home分区1000MB的容量设置进行分区;

2.新建域:

,同时创建正向和反向区域文件;

3.建立邮件用户组mailusers,创建邮件用户mailuser1和mailuser2密码均为123456;

4.设置某个人远程登录时,系统不显示操作系统和版本信息;

5.Samba共享,要求如下:

一个公司有五个部门,分别是linuxsir,sir01,sir02,sir03,sir04。

为这家公司设计一个比较安全的共享文件模型。

每个用户都有自己的网络磁盘,sir01到sir04还有共用的网络硬盘;

所有用户(包括匿名用户)有一个共享资料库,此库为了安全是只读的;

所有的用户(包括匿名用户)要有一个临时文件中转的文件夹...

共享权限设计实现的功能;

1)建立五个部门的用户及组linuxsir、sir01、sir02、sir03、sir04,密码123456;

2)linuxsir部门具有管理所有SMB空间的权限;

3)sir01到sir04拥有自己的空间(该空间文件夹与部门名称对应),并且除了自身及linuxsir有权限以外,对其它用户具有绝对隐私性;

4)linuxsir01到linuxsir04拥有一个共同的读写权限的空间sir0104rw,对sir01到sir04的用户来说是隐私的;

5)除了linuxsir有权限写入外其它所有用户(包括匿名用户)有一个有读权限的空间sirshare,用于资料库;

6)还要有一个空间sirallrw,让所有用户可以写入,能删除等功能,在权限上无限制,用于公司所有用户的临时文档中转。

7)所有的共享文件夹均存放在/opt目录下,并根据要求正确建立各共享文件夹的位置,在各共享文件夹中建立对应的测试文件:

linuxsir.txt、sir01.txt、sir02.txtsir03.txt、sir04.txt、sir0104rw.txt、sirshare.txt、sirallrw.txt,权限rwx。

二、PCB:

虚拟机中安装Windows2003Server

1.主机名为:

chinaA,密码为:

C

2.新建DNS,创建域:

.

3.创建OU:

网络部、财政部、设计部、并把user1移动到网络部,user2移动到设计部。

4.启用对文件和文件夹的审核策略,并审核所有域用户对对C盘下新建文件access.txt(允许读取和修改)的成功读取和删除;

5.新建Web服务器,建立测试主页index.html输入内容“欢迎访问!

”,实现用户访问证书服务;

6.创建用户user1、user2,密码均为C,建立FTP用户组ftpusers并将user1和user2加入进来;

7.修改管理员名称为:

chinaad,并创建陷阱用户:

administrator,用超级复杂的10位密码。

8.实现活动目录FTP用户隔离且拒绝匿名用户访问,为每个FTP用户设置100MB的磁盘空间;

9.通过POP3服务为本域启用邮件服务功能,创建邮箱:

mail1,mail2,密码均为C;

10.实现PCA中mailuser1、mailuser2与本地邮件用户mail1、mail2之间进行邮件的互发;

11.建立VPN使PCC通过VPN能访问本机中的共享信息;

三、PCC:

虚拟机中安装WindowsServer2008

chinaB,密码为:

2.加入到域中

3.新建用户user3、use

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 企业 网络 搭建 应用 模拟 竞赛 试题

冰点文库所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰点文库所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

整编新型生态农业旅游休闲农庄项目发展建设市场研究报告.docx

整编新型生态农业旅游休闲农庄项目发展建设市场研究报告.docx