入侵检测实验报告 Windows环境下snort的安装及使用.docx

入侵检测实验报告 Windows环境下snort的安装及使用.docx

- 文档编号:2405353

- 上传时间:2023-05-03

- 格式:DOCX

- 页数:21

- 大小:693.07KB

入侵检测实验报告 Windows环境下snort的安装及使用.docx

《入侵检测实验报告 Windows环境下snort的安装及使用.docx》由会员分享,可在线阅读,更多相关《入侵检测实验报告 Windows环境下snort的安装及使用.docx(21页珍藏版)》请在冰点文库上搜索。

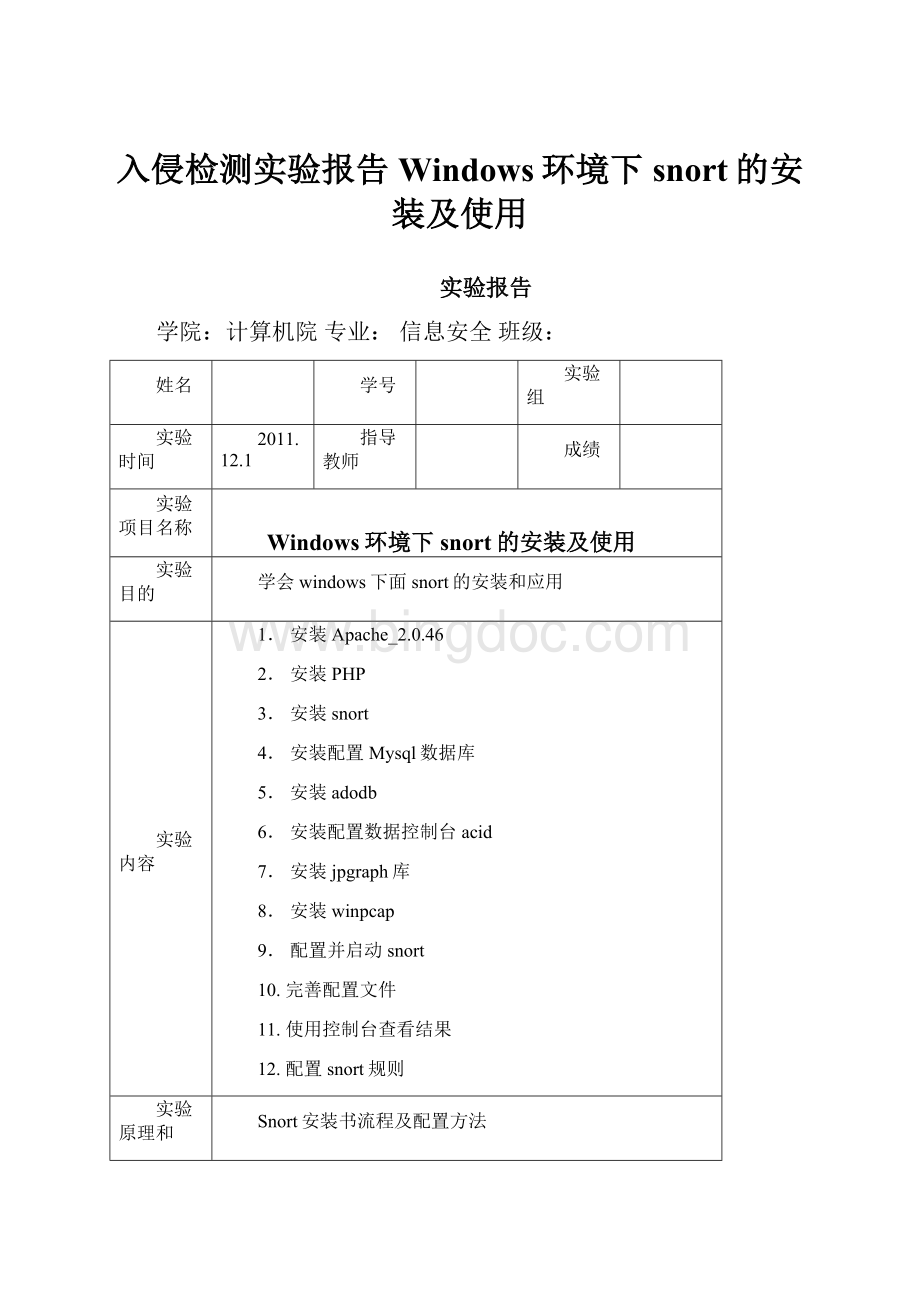

入侵检测实验报告Windows环境下snort的安装及使用

实验报告

学院:

计算机院专业:

信息安全班级:

姓名

学号

实验组

实验时间

2011.12.1

指导教师

成绩

实验项目名称

Windows环境下snort的安装及使用

实验目的

学会windows下面snort的安装和应用

实验内容

1.安装Apache_2.0.46

2.安装PHP

3.安装snort

4.安装配置Mysql数据库

5.安装adodb

6.安装配置数据控制台acid

7.安装jpgraph库

8.安装winpcap

9.配置并启动snort

10.完善配置文件

11.使用控制台查看结果

12.配置snort规则

实验原理和

方法

Snort安装书流程及配置方法

实验环境

1.PC机

2.Acid安装包

3.Adodb安装包

4.Apache安装包

5.Jpgraph安装包

6.Mysql安装包

7.Php安装包

8.Snort安装包

9.Winpcap安装包

实验步骤

1.安装Apache_2.0.46:

(1)安装在默认文件夹C:

\apache下:

(2)打开配置文件C:

\apache\apache2\conf\httpd.conf,将其中的Listen8080,更改为Listen50080:

(3)进入命令行运行方式,转入C:

\apache\apache\bin子目录,输入下面命令:

C:

\apache\apache2\bin>apache–kinstall:

2.安装PHP

(1)解压缩php-4.3.2-Win32.zip至C:

\php。

(2)复制C:

\php下php4ts.dll至%systemroot%\System32,php.ini-dist至%systemroot%\php.ini。

(3)添加gd图形支持库,在php.ini中添加extension=php_gd2.dll。

如果php.ini有该句,将此句前面的“;”注释符去掉

(4)添加Apache对PHP的支持。

在C:

\apahce\apache2\conf\httpd.conf中添加:

LoadModulephp4_module“C:

/php/sapi/php4apache2.dll”

AddTypeapplication/x-httpd-php.php

(5)进入命令行运行方式,输入下面命令:

Netstartapache2

(6)在C:

\apache\apche2\htdocs目录下新建test.php测试文件,test.php文件内容为

phpinfo();?

>使用http:

//127.0.0.1:

50080/test.php测试

3.安装snort

4.安装配置Mysql数据库

(1)安装Mysql到默认文件夹C:

\mysql

(2)在命令行方式下进入C:

\mysql\bin,输入下面命令:

C:

\mysql\bin\mysqld––install

(3)在命令行方式下输入netstartmysql,启动mysql服务

(4)进入命令行方式,输入以下命令C:

\mysql\bin>mysql–uroot–p

(5)在mysql提示符后输入下面的命令((Mysql>)表示屏幕上出现的提示符,下同):

(Mysql>)createdatabasesnort;

(Mysql>)createdatabasesnort_archive;

(6)输入quit命令退出mysql后,在出现的提示符之后输入:

(c:

\mysql\bin>)Mysql–Dsnort–uroot–p \snort\contrib\create_mysql (c: \mysql\bin>)Mysql–Dsnort_archive–uroot–p \snort\contrib\create_mysql (7)再次以root用户身份登录mysql数据库,在提示符后输入下面的语句: (mysql>)grantusageon*.*to“acid”@”loacalhost”identifiedby“acidtest”; (mysql>)grantusageon*.*to“snort”@”loacalhost”identifiedby“snorttest”; (8)在mysql提示符后面输入下面的语句: (mysql>)grantselect,insert,update,delete,create,alteronsnort.*to“adid”@”localhost; (mysql>)grantselect,insertonsnort.*to“snort”@”localhost; (mysql>)grantselect,insert,update,delete,create,alteronsnort_archive.*to“adid”@”localhost; 5.安装adodb 6.安装配置数据控制台acid (1)解压缩acid-0.9.6b23.tat.gz至C: \apache\apache2\htdocs\zlt (2) 修改C: \apahce\apache2\htdocs下的acid_conf.php文件: (3)查看http: //127.0.0.1: 50080/acid/acid_db_setup.php网页 7.安装jpgraph库 (1)解压缩jpgraph-1.12.2.tar.gz至C: \php\jpgraph (2)修改C: \php\jpgrah\src下jpgraph.php文件,去掉下面语句的注释。 DEFINE(”CACHE_DIR”,”/tmp/jpgraph_cache/”); 8.安装winpcap 9.配置并启动snort (1)打开C: \snort\etc\snort.conf文件,将文件中的下列语句: includeclassification.config includereference.config 修改为绝对路径: includeC: \snort\etc\classfication.config includeC: \snort\etc\reference.config (2)在该文件的最后加入下面语句: Outputdatabase: alert,mysql,host=localhostuser=snortpassword=snorttestdbname=snortencoding=hexdetail=full (3)进入命令行方式,输入下面的命令: C: \snort\bin>snort–c“C: \snort\etc\snort.conf”–l“C: \snort\log”–d–e–X (4)打开http: //127.0.0.1: 50080/acid/acid_main.php网页 10.打开C: \snort\etc\snort.conf (1)配置snort的内、外网检测范围。 将snort.conf文件中varHome_NETany语句中的any改为自己所在的子网地址,即将snort监测的内网设置为本机所在局域网。 如本地IP为192.168.1.10,则将any改为192.168.1.0/24。 并将varEXTERNAL_NETany语句中的any改为! 192.168.1.1/24,即将snort监测的外网改为本机所在局域网以外的网络 (2)设置监测包含规则。 找到snort.conf文件中描述规则的部分,前面加“#”表示该规则没有启用,将local.rules之前的“#”去掉,其余规则保持不变。 (3)打开C: \snort\rules\local.rules文件。 自己编写一条规则,实现对内网的对某特定网站访问时给出报警信息,并报警: (4)检测所有ping消息 Logicmpanyany->anyany(msg”hasping! ”;) 实验总结 通过本次实验,进行了安装Apache、PHP、snort、Mysql数据库、adodb、数据控制台acid、jpgraph库、winpcap等的安装和配置。 根据实验步骤,应用了大部分的软件,完成了配置并启动snort进行检测。 从中,熟悉了snort规则的格式,能够熟练的运用snort格式写出简单的规则。 由实验,学会了耐心、细心的理解与研究。 当然,实验过程中也出现了不少问题,导致电脑蓝屏,内存出错,部分系统常见软件无法识别,无法应用等。 指导教师意见 签名: 年月日

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 入侵检测实验报告 Windows环境下snort的安装及使用 入侵 检测 实验 报告 Windows 环境 snort 安装 使用

冰点文库所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰点文库所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

整编新型生态农业旅游休闲农庄项目发展建设市场研究报告.docx

整编新型生态农业旅游休闲农庄项目发展建设市场研究报告.docx

宾语从句ppt讲解.ppt

宾语从句ppt讲解.ppt